perkuliahan 4

Perkuliahan 4 (5 – 11 Oktober 2020)

S-1 Teknik Informatika

Keamanan Sistem Komputer (C31040319)

- Perkuliahan4 (5 – 11 Oktober 2020),

- Matakuliah: Keamanan Sistem Komputer C31040319,

- Materiperkuliahan4, - Pengertian web browser adalah suatu aplikasi yang dapat menjelajahi,

mengambil, dan menyajikan konten yang terdapat pada berbagai sumber

informasi di jaringan internet (WWW).

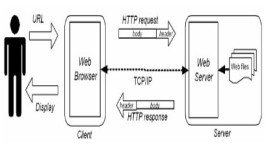

Gambar Cara Keja Web ‘

dilihat dari gambar dapat saya jelaskan :

Setelah URL atau nama situs itu dimasukkan di mesin pencari(mozilla) maka akan secara otomatis “jika komputer terkoneksi”DATA/URL akan terkirim dan akan memasuli wlayah kerja TCP/IP disini data akan diperiksa sesuai alamat da permintaan nya.Dan server akan mengambil header/judul sebagai patokan pencarian sehingga jelas dan tidak rumit setelah itu body akan di sesuaikan dan server akan memberikan data yang minta melalui alamat ip asal request tersebut jika data ada dan tidak valid ke client server sebelum akhirnya kembali lagi ke user - website terbagi menjadi 2 jenis yaitu :

-misalkan saya adalah seorang USER dan ingin membuka sebuah situs ,dalam hal ini misalnya metroNews.com

dari sebuah komputer yang berda d sebuah warnet,URL atau REQUEST yang saya ketik melalui aplikasi browser yang kali ini dipakai adalah Mozilla firefox 3.0,maka URL/alamat yang saya tadi ingin masukkakn di klik di kolom (www)atau world wide web yang merupakan sebuah arsitektur krja untuk memasuki dokumen yang saling berhubungan.1. Website Statis

Website statis merupakan website yang isi kontennya tidak dapat diubah secara langsung oleh end-user. Isi dari website hanya bisa diubah oleh orang yang mengerti mengenai bahasa pemrograman atau tools untuk merancang halaman website. Website jenis ini tidak mempunyai basis data, jadi informasi yang disampaikan ditulis langsung ke dalaman sintax. Biasanya website jenis ini dibuat untuk menampilkan informasi yang jarang diupdate misalnya Company Profile.2. Website Dinamis

Website dinamis adalah website yang isi kontennya sudah termanajemen dengan kata lain, sudah menerapkan sistem Content Management System untuk informasi yang disampaikannya. End-user bisa sewaktu-waktu mengupdate konten pada halaman website tanpa perlu faham sintax ataupun bahasa pemrograman. Melihat dari segi fungsionalitasnya, website seperti inilah yang sekarang banyak digunakan.Website dinamis, menurut fungsi dan informasi yang disampaikannya terbagi menjadi beberapa bagian diantaranya :

a. Website Company Profile

Meskipun banyak website company profile dibuat dengan website statis, namun seiring perkembangan zaman sekarang ini, website company profile sudah beralih dari asalnya statis menjadi website dinamis. Untuk keperluan apa website company profile dibuat dinamis? salah satu alasannya supaya data informasi bisa diubah seketika, tidak perlu menghire/menyuruh seorang web programmer untuk mengupdate informasinya. Selain itu, sekarang ini website company profile sudah terhubung ke situs lain seperti jejaring sosial, fungsinya supaya website tersebut lebih banyak dan lebih mudah diketahui oleh publik.Contoh website company profile yaitu : http://www.indismart.co.id

b. Website Mesin Pencari

Website mesin pencari yaitu suatu website yang menyediakan fasilitas untuk mencari data diinternet (di website lain khususnya) berdasarkan keyword/kata kunci yang kita inputkan. Website seperti ini mempunyai peranan sangat penting dalam mengumpulkan informasi.Contoh website mesin pencari diantaranya : http://www.google.com. http://www.yahoo.com

c. Website Portal

Website jenis ini merupakan jenis website yang menyediakan link ke website lainnya. Dengan kata lain website ini merupakan website yang isinya merupakan informasi link ke website lainya, link-link tersebut sudah termanajemen dengan baik sehingga memudahkan pengunjung mencari link ke situs lainnya. Fungsinya hampir sama dengan website mesin pencari, namun ruang lingkupnya lebih sempit lagi.d. Websie Blog

Fungsi blog sebetulnya adalah tempat si pemilik blog menuangkan ide tulisan dalam bentuk artikel yang dipublikasikan di internet. Atau bisa juga merupakan catatan buku harian, pengalaman si pemilik blog. Selain itu, blog juga bisa digunakan sebagai media untuk menyamaikan tutorial terhadap suatu metode atau jalan keluar suatu permasalahan.Contoh website jenis ini diantaranya : http://www.indi-smart.com/blog, http://www.indi-smart.com/tutor

e. Website Networking

Pengertian networking disini adalah jaringan, sama halnya dengan mencipatakan “kenalan” didunia nyata, hanya medianya adalah online. Situs seperti ini sekarang sedang marak digunakan oleh sebagian besar pengguna internet. Fungsi dari website jenis ini adalah untuk membentuk komunitas, koneksi atau kenalan di dunia nyata, tanpa terbatas oleh ruang maupun waktu.Contoh website jenis ini yaitu : http://www.goesmart.com, http://www.facebook.com, dll

f. Website Forum

Website forum merupakan website yang berfungsi untuk mendiskusikan suatu permasalah. Atau bisa juga digunakan untuk memposting suatu metode atau tata cara terhadap penyelesaian suatu masalah. Website seperti ini banyak digunakan pengguna internet saat ini, selain untuk memcari/menyebarkan informasi website jenis ini juga kadang digunakan untuk berniaga kepada para pengguna forum tersebut.Contoh website jenis ini yaitu : http://www.kaskus.com, http://www.forum.tempointeraktif.com

g. Website Berita

Sesuai dengan judulnya, website ini bertujuan untuk menyampaikan informasi secara cepat dan akurat. Informasi/berita yang disampaikan bisa sangat beragam, diantaranya politik, pendidikan, otomotif bahkan sampai gosip.Contoh website jenis ini yaitu : http://www.detik.com, http://www.kompas.com dll

h. Website galeri

Fungsi utama dari website jenis ini adalah sebagai media penyimpanan file berupa gambar di internet. Apa kebelihan dengan menyimpan file gambar milik kita diinternet ? tentusaja karena kita bisa membagikan link foto galeri kita ke user lain / orang lain di internet.Contoh website jenis ini yaitu : picasa.google.com, instagram.com, dll

i. Website e-Commerce

e-Commerce atau perdagangan online merupakan website yang menyediakan informasi mengenai barang atau jasa secara online. Website jenis ini merupakan representasi dari cara penjualan secara real dan dituangkan dalam bentuk online. Kelebihan dari website jenis ini yaitu pemilik website mempunyai cakupan pasar yang luas, bahkan global.Contoh website jenis ini yaitu : ebay.com, http://www.indi-smart.com/store

j. Website e-Learning

e-Learning merupakan kepanjangan dari electronic learning, jika dialih bahasakan pengertiannya adalah proses belajar melalui media elektronik. Media elektronik disini adalah konten pembelajaran yang ada di website, jadi fungsi website tersebut menyimpan materi maupun bahan pembelajaran secara online. Pengguna bisa mengakses materi/informasi tersebut kapan saja dan dimana saja. - Sebutkan dan jelaskan Komponen Website?DOMAIN

Domain adalah nama unik yang diberikan untuk mengidentifikasi alamat (IP address) server komputer seperti web server atau email server di internet.Domain memberikan kemudahan pengguna internet untuk melakukan akses ke server dan memudahkan mengingat server yang dikunjungi dibandingkan harus mengingat sederetan angka-angka IP Address.Domain memiliki beberapa level, yaitu:

1. Top Level Domain adalah deretan kata dibelakang nama domain seperti:.com (dotcommercial).net (dotnetwork).org (dotorganization).edu (doteducation).gov (dotgoverment).mil (dotmilitary).info (dotinfo)dllAda dua macam Top Level Domain, yaitu Global Top Level Domain (gTLD) dan Country Code Top Level Domain (ccTLD). gTLD adalah seperti yang pada di list diatas dan ccTLD adalah TLD yang diperuntukkan untuk masing-masing negara, seperti Indonesia dengan kode ID (co.id, net.id, or.id, web.id dst) atau Malaysia dengan kode MY (com.my, net.my, dst).

2. Second Level Domain (SLD) adalah nama domain yang anda daftarkan. Misalnya nama domain yang anda daftarkan adalah domainku.com, maka domainku adalah SLD dan .comnya adalah TLD.

3. Third Level Domain adalah nama setelah Second Level Domain . Misalnya nama domain yang anda miliki adalah domainku.com, maka anda dapat menambahkan nama lain sebelum domainku, yaitu mail.domainku.com atau estrex.domainku.com. Adapun layanan yang menjual third level domain salah satunya adalah enom dengan : .us.com, .br.com, .cn.com, dst. Atau yang gratis seperti co.cc, cz.cc dst. - Sebutkan dan jelaskan Bentuk Ancaman Keamanan Web Browser dan Sistem web!dan berikan solusi berupa Cara Atasi Ancaman tersebut

1. Spoofing

Spoofing adalah Teknik yang digunakan untuk memperoleh akses yang tidak sah ke suatu komputer atau informasi, dimana penyerang berhubungan dengan pengguna dengan berpura-pura memalsukan bahwa mereka adalah host yang dapat dipercaya. Hal ini biasanya dilakukan oleh seorang hacker/ cracker.Macam-Macam Spoofing

- IP-Spoofing adalah serangan teknis yang rumit yant terdiri dari beberapa komponen. Ini adalah eksploitasi keamanan yang bekerja dengan menipu komputer dalam hubungan kepercayaan bahwa anda adalah orang lain. Terdapat banyak makalah ditulis oleh daemon9, route, dan infinity di Volume Seven, Issue Fourty-Eight majalah Phrack.

- DNS spoofing adalah mengambil nama DNS dari sistem lain dengan membahayakan domain name server suatu domain yang sah.

- Identify Spoofing adalah suatu tindakan penyusupan dengan menggunakan identitas resmi secara ilegal. Dengan menggunakan identitas tersebut, penyusup akan dapat mengakses segala sesuatu dalam jaringan.

Contoh Web Spoofing

Web Spoofing melibatkan sebuah server web yang dimiliki penyerang yang diletakkan pada internet antara pengguna dengan WWW, sehingga akses ke web yang dituju pengguna akan melalui server penyerang. Cara seperti ini dikenal dengan sebutan “man in the middle attack” [2,5]. Hal ini dapat terjadi dengan beberapa jalan, tapi yang paling mungkin adalah :

- Akses ke situs web diarahkan melalui sebuah proxy server : ini disebut (HTTP) application proxy. Hal ini memberikan pengelolaan jaringan yang lebih baik untuk akses ke server. Ini merupakan teknik yang cukup baik yang digunakan pada banyak situs-situs di internet, akan tetapi teknik ini tidak mencegah Web Spoofing.

- Seseorang menaruh link yang palsu (yang sudah di-hack) pada halaman web yang populer.

- Kita menggunakan search engine (mesin pencari, seperti Yahoo, Alta Vista, Goggle) untuk mendapatkan link dari topik yang ingin dicari. Tanpa kita ketahui, beberapa dari link ini telah diletakkan oleh hacker yang berpura-pura menjadi orang lain. Seperti, pencarian untuk situs bank memberikan salah satu hasil http://www.kilkbca.com, sayangnya kita mungkin tidak mengetahui bahwa URL sebenarnya dari Bank BCA adalah http://www.klikbca.com

Kita menggunakan browser mengakses sebuah Web. Semua yang ada pada NET (baik Internet maupun Intranet) direferensikan dengan Universal Resource Locator(URL). Pertama-tama penyerang harus menulis-ulang URL dari halaman web yang dituju sehingga mereka mengacu ke server yang dimiliki penyerang daripada ke server web yang sebenarnya. Misalnya, server penyerang terletak di www.attacker.com, maka penyerang akan menulis-ulang URL dengan menambahkan http://www.attacker.com didepan URL yang asli.2. Ddos (Distributed Denial of Service)Serangan DOS

Serangan DOS (Denial-Of-Service attacks) adalah jenis serangan terhadap sebuah komputer atau server di dalam jaringan internet dengan cara menghabiskan sumber (resource) yang dimiliki oleh komputer tersebut sampai komputer tersebut tidak dapat menjalankan fungsinya dengan benar sehingga secara tidak langsung mencegah pengguna lain untuk memperoleh akses layanan dari komputer yang diserang ȚersebuȚt.Dalam sebuah serangan Denial of Service, si penyerang akan mencoba untuk mencegah akses seorang pengguna terhadap sistem atau jaringan dengan menggunakan beberapa cara, yakni sebagai berikut:- Membanjiri lalu lintas jaringan dengan banyak data sehingga lalu lintas jaringan yang datang dari pengguna yang terdaftar menjadi tidak dapat masuk ke dalam sistem jaringan. Teknik ini disebut sebagai traffic flooding.

- Membanjiri jaringan dengan banyak request terhadap sebuah layanan jaringan yang disedakan oleh sebuah host sehingga request yang datang dari pengguna terdaftar tidak dapat dilayani oleh layanan tersebut. Teknik ini disebut sebagai request flooding.

- Mengganggu komunikasi antara sebuah host dan kliennya yang terdaftar dengan menggunakan banyak cara, termasuk dengan mengubah informasi konfigurasi sistem atau bahkan perusakan fisik terhadap komponen dan server.

Bentuk serangan Denial of Service awal adalah serangan SYN Flooding Attack, yang pertama kali muncul pada tahun 1996 dan mengeksploitasi terhadap kelemahan yang terdapat di dalam protokol Transmission Control Protocol (TCP). Serangan-serangan lainnya akhirnya dikembangkan untuk mengeksploitasi kelemahan yang terdapat di dalam sistem operasi, layanan jaringan atau aplikasi untuk menjadikan sistem, layanan jaringan, atau aplikasi tersebut tidak dapat melayani pengguna, atau bahkan mengalami crash. Beberapa tool yang digunakan untuk melakukan serangan DoS pun banyak dikembangkan setelah itu (bahkan beberapa tool dapat diperoleh secara bebas), termasuk di antaranya Bonk, LAND, Smurf, Snork, WinNuke, dan Teardrop.Meskipun demikian, serangan terhadap TCP merupakan serangan DoS yang sering dilakukan. Hal ini disebabkan karena jenis serangan lainnya (seperti halnya memenuhi ruangan hard disk dalam sistem, mengunci salah seorang akun pengguna yang valid, atau memodifikasi tabel routing dalam sebuah router) membutuhkan penetrasi jaringan terlebih dahulu, yang kemungkinan penetrasinya kecil, apalagi jika sistem jaringan tersebut telah diperkuat.Penolakan Layanan secara Terdistribusi (Distributed Denial of Service (DDos))Penolakan Layanan secara Terdistribusi (Distributed Denial of Service (DDos)) adalah salah satu jenis serangan Denial of Serviceyang menggunakan banyak host penyerang (baik itu menggunakan komputer yang didedikasikan untuk melakukan penyerangan atau komputer yang "dipaksa" menjadi zombie) untuk menyerang satu buah host target dalam sebuah jaringan.Serangan Denial of Service klasik bersifat "satu lawan satu", sehingga dibutuhkan sebuah host yang kuat (baik itu dari kekuatan pemrosesan atau sistem operasinya) demi membanjiri lalu lintas host target sehingga mencegah klien yang valid untuk mengakses layanan jaringan pada server yang dijadikan target serangan. Serangan DDoS ini menggunakan teknik yang lebih canggih dibandingkan dengan serangan Denial of Service yang klasik, yakni dengan meningkatkan serangan beberapa kali dengan menggunakan beberapa buah komputer sekaligus, sehingga dapat mengakibatkan server atau keseluruhan segmen jaringan dapat menjadi "tidak berguna sama sekali" bagi klien.Serangan DDoS pertama kali muncul pada tahun 1999, tiga tahun setelah serangan Denial of Service yang klasik muncul, dengan menggunakan serangan SYN Flooding, yang mengakibatkan beberapa server web di Internet mengalami "downtime". Pada awal Februari 2000, sebuah serangan yang besar dilakukan sehingga beberapa situs web terkenal seperti Amazon, CNN, eBay, dan Yahoo! mengalami "downtime" selama beberapa jam. Serangan yang lebih baru lagi pernah dilancarkan pada bulan Oktober 2002 ketika 9 dari 13 root DNS Server diserang dengan menggunakan DDoS yang sangat besar yang disebut dengan "Ping Flood". Pada puncak serangan, beberapa server tersebut pada tiap detiknya mendapatkan lebih dari 150.000 request paketInternet Control Message Protocol (ICMP). Untungnya, karena serangan hanya dilakukan selama setengah jam saja, lalu lintas Internet pun tidak terlalu terpengaruh dengan serangan tersebut (setidaknya tidak semuanya mengalami kerusakan).Tidak seperti akibatnya yang menjadi suatu kerumitan yang sangat tinggi (bagi para administrator jaringan dan server yang melakukan perbaikan server akibat dari serangan), teori dan praktik untuk melakukan serangan DDoS justru sederhana, yakni sebagai berikut:- Menjalankan tool (biasanya berupa program (perangkat lunak) kecil) yang secara otomatis akan memindai jaringan untuk menemukan host-host yang rentan (vulnerable) yang terkoneksi ke Internet. Setelah host yang rentan ditemukan, tool tersebut dapat menginstalasikan salah satu jenis dari Trojan Horse yang disebut sebagai DDOS Trojan, yang akan mengakibatkan host tersebut menjadi zombie yang dapat dikontrol secara jarak jauh (bahasa Inggris: remote) oleh sebuah komputer master yang digunakan oleh si penyerang asli untuk melancarkan serangan. Beberapa tool (software} yang digunakan untuk melakukan serangan serperti ini adalah TFN, TFN2K, Trinoo, dan Stacheldraht, yang dapat diunduh secara bebas di Internet.

- Ketika si penyerang merasa telah mendapatkan jumlah host yang cukup (sebagai zombie) untuk melakukan penyerangan, penyerang akan menggunakan komputer master untuk memberikan sinyal penyerangan terhadap jaringan target atau host target. Serangan ini umumnya dilakukan dengan menggunakan beberapa bentuk SYN Flood atau skema serangan DoS yang sederhana, tapi karena dilakukan oleh banyak host zombie, maka jumlah lalu lintas jaringan yang diciptakan oleh mereka adalah sangat besar, sehingga "memakan habis" semua sumber daya Transmission Control Protocol yang terdapat di dalam komputer atau jaringan target dan dapat mengakibatkan host atau jaringan tersebut mengalami "downtime".

Hampir semua platform komputer dapat dibajak sebagai sebuah zombie untuk melakukan serangan seperti ini. Sistem-sistem populer, semacam Solaris, Linux, Microsoft Windows dan beberapa varian UNIX dapat menjadi zombie, jika memang sistem tersebut atau aplikasi yang berjalan di atasnya memiliki kelemahan yang dieksploitasi oleh penyerang.Beberapa contoh Serangan DOS lainnya adalah:- Serangan Buffer Overflow, mengirimkan data yang melebihi kapasitas sistem, misalnya paket ICMP yang berukuran sangat besar.

- Serangan SYN, mengirimkan data TCP SYN dengan alamat palsu.

- Serangan Teardrop, mengirimkan paket IP dengan nilai offsetyang membingungkan.

- Serangan Smurf, mengirimkan paket ICMP bervolume besar dengan alamat host lain.

- ICMP Flooding

Ping Kematian (Ping of death)Ping Kematian ( Ping of death disingkat POD) adalah jenis serangan pada komputer yang melibatkan pengiriman ping yang salah atau berbahaya ke komputer target. Sebuah ping biasanya berukuran 56 byte (atau 84 bytes ketika header IP dianggap). Dalam sejarahnya, banyak sistem komputer tidak bisa menangani paket ping lebih besar daripada ukuran maksimum paket IP, yaitu 65.535 byte. Mengirim ping dalam ukuran ini (65.535 byte) bisa mengakibatkan kerusakan (crash) pada komputer target.Secara tradisional, sangat mudah untuk mengeksploitasi bug ini. Secara umum, mengirimkan paket 65.536 byte ping adalah illegal menurut protokol jaringan, tetapi sebuah paket semacam ini dapat dikirim jika paket tersebut sudah terpecah-pecah, Ketika komputer target menyusun paket yg sudah terpecah-pecah tersebut, sebuah buffer overflow mungkin dapat terjadi, dan ini yang sering menyebabkan sistem crash.Eksploitasi pada kelemahan ini telah memengaruhi berbagai sistem, termasuk Unix, Linux, Mac, Windows, printer, dan router. Namun, kebanyakan sistem sejak 1997 - 1998 telah diperbaiki, sehingga sebagian besar bug ini telah menjadi sejarah.Dalam beberapa tahun terakhir, muncul jenis serangan ping yang berbeda yang telah menyebar luas, contohya membanjiri korban dengan ping (ping flooding), dengan membanjiri begitu banyak ping pada lalu lintas jaringan, yang mengakibatkan kegagalan normal ping mencapai sistem yg dituju (dasar serangan Denial of Service).3. SnifferSniffer Paket atau penganalisa paket (arti tekstual: pengendus paket — dapat pula diartikan 'penyadap paket') yang juga dikenal sebagai Network Analyzers atau Ethernet Sniffer ialah sebuah aplikasi yang dapat melihat lalu lintas data pada jaringan komputer. Dikarenakan data mengalir secara bolak-balik pada jaringan, aplikasi ini menangkap tiap-tiap paket dan kadang-kadang menguraikan isi dari RFC(Request for Comments) atau spesifikasi yang lain. Berdasarkan pada struktur jaringan (seperti hub atau switch), salah satu pihak dapat menyadap keseluruhan atau salah satu dari pembagian lalu lintas dari salah satu mesin di jaringan. Perangkat pengendali jaringan dapat pula diatur oleh aplikasi penyadap untuk bekerja dalam mode campur-aduk (promiscuous mode) untuk "mendengarkan" semuanya (umumnya pada jaringan kabel).Sniffer paket dapat dimanfaatkan untuk hal-hal berikut:- Mengatasi permasalahan pada jaringan komputer.

- Mendeteksi adanya penyelundup dalam jaringan (Network Intusion).

- Memonitor penggunaan jaringan dan menyaring isi isi tertentu.

- Memata-matai pengguna jaringan lain dan mengumpulkan informasi pribadi yang dimilikanya (misalkan password).

- Dapat digunakan untuk Reverse Engineer pada jaringan.

Paket-paket yang terkenal- WireShark

- tcpdump

- Ethereal

- Ettercap

- dSniff

- EtherPeek

- AiroPeek

4. DNS PoisoningDNS Poisoning merupakan sebuah cara untuk menembus pertahanan dengan cara menyampaikan informasi IP Address yang salah mengenai sebuah host, dengan tujuan untuk mengalihkan lalu lintas paket data dari tujuan yang sebenarnya. Cara ini banyak dipakai untuk menyerang situs-situs e-commerce dan banking yang saat ini bisa dilakukan dengan cara online dengan pengamanan Token. Teknik ini dapat membuat sebuah server palsu tampil identik dengan dengan server online banking yang asli. Oleh karena itu diperlukan digital cerficate untuk mengamankannya, agar server palsu tidak dapat menangkap data otentifikasi dari nasabah yang mengaksesnya. Jadi dapat disimpulkan cara kerja DNS (Domain Name System) poisoning ini adalah dengan mengacaukan DNS Server asli agar pengguna Internet terkelabui untuk mengakses web site palsu yang dibuat benar-benar menyerupai aslinya tersebut, agar data dapat masuk ke server palsu.

DNS Poisoning sendiri dahulu pertama kali ditunjukkan tahun 1997 oleh Eugene Kashpureff dengan cara mengalihkan request ke host InterNIC menuju ke situs pendaftaran domain name alternatif, AlterNIC. Request berhasil dialihkan dengan cara mengeksploitasi vulnerability pada DNS Service. Pada waktu Name Server menerima jawaban DNS Query, sumber jawaban ini membiarkan informasi yang tidak ditanyakan. Dengan begitu Kashpureff dapat memasukkan informasi DNS palsu pada jawaban yang sebenarnya tersebut. Name server yang menerima jawaban tersebut akan langsung menerima jawaban tersebut dan menyimpan informasi apapun yang didapatkannya dalam cache-nya. Hal ini mengakibatkan apabila user mencoba me-resolve suatu host dalam domain InterNIC, maka ia akan menerima informasi IP Address dari AlterNIC. Dengan kata lain ia sudah dialihkan ke alamat palsu.5. Trojan HorseTrojan horse atau Kuda Troya atau yang lebih dikenal sebagai Trojan dalam keamanan komputer merujuk kepada sebuah bentuk perangkat lunak yang mencurigakan (malicious software/malware) yang dapat merusak sebuah sistem atau jaringan. Tujuan dari Trojan adalah memperoleh informasi dari target (password, kebiasaan user yang tercatat dalam system log, data, dan lain-lain), dan mengendalikan target (memperoleh hak akses pada target).

Cara KerjaTrojan berbeda dengan jenis perangkat lunak mencurigakan lainnya seperti virus komputer atau worm karena dua hal berikut:- Trojan bersifat "stealth" (siluman dan tidak terlihat) dalam operasinya dan seringkali berbentuk seolah-olah program tersebut merupakan program baik-baik, sementara virus komputer atau worm bertindak lebih agresif dengan merusak sistem atau membuat sistem menjadi crash.

- Trojan dikendalikan dari komputer lain (komputer attacker).

Cara PenyebaranPenggunaan istilah Trojan atau Trojan horse dimaksudkan untuk menyusupkan kode-kode mencurigakan dan merusak di dalam sebuah program baik-baik dan berguna; seperti halnya dalamPerang Troya, para prajurit Sparta bersembunyi di dalam Kuda Troya yang ditujukan sebagai pengabdian kepada Poseidon. Kuda Troya tersebut menurut para petinggi Troya dianggap tidak berbahaya, dan diizinkan masuk ke dalam benteng Troya yang tidak dapat ditembus oleh para prajurit Yunani selama kurang lebih 10 tahun perang Troya bergejolak.Kebanyakan Trojan saat ini berupa sebuah berkas yang dapat dieksekusi (*.EXE atau *.COM dalam sistem operasi Windows dan DOS atau program dengan nama yang sering dieksekusi dalam sistem operasi UNIX, seperti ls, cat, dan lain-lain) yang dimasukkan ke dalam sistem yang ditembus oleh seorang cracker untuk mencuri data yang penting bagi pengguna (password, data kartu kredit, dan lain-lain). Trojan juga dapat menginfeksi sistem ketika pengguna mengunduh aplikasi (seringnya berupa game komputer) dari sumber yang tidak dapat dipercayai dalam jaringan Internet. Aplikasi-aplikasi tersebut dapat memiliki kode Trojan yang diintegrasikan di dalam dirinya dan mengizinkan seorang cracker untuk dapat mengacak-acak sistem yang bersangkutan.Jenis-Jenis TrojanBeberapa jenis Trojan yang beredar antara lain adalah:- Pencuri password: Jenis Trojan ini dapat mencari password yang disimpan di dalam sistem operasi (/etc/passwd atau /etc/shadow dalam keluarga sistem operasi UNIX atau berkas Security Account Manager (SAM) dalam keluarga sistem operasi Windows NT) dan akan mengirimkannya kepada si penyerang yang asli. Selain itu, jenis Trojan ini juga dapat menipu pengguna dengan membuat tampilan seolah-olah dirinya adalah layar login (/sbin/login dalam sistem operasi UNIX atau Winlogon.exe dalam sistem operasi Windows NT) serta menunggu pengguna untuk memasukkan passwordnya dan mengirimkannya kepada penyerang. Contoh dari jenis ini adalah Passfilt Trojan yang bertindak seolah-olah dirinya adalah berkas Passfilt.dll yang aslinya digunakan untuk menambah keamanan password dalam sistem operasi Windows NT, tapi disalahgunakan menjadi sebuah program pencuri password.

- Pencatat penekanan tombol (keystroke logger/keylogger): Jenis Trojan ini akan memantau semua yang diketikkan oleh pengguna dan akan mengirimkannya kepada penyerang. Jenis ini berbeda dengan spyware, meski dua hal tersebut melakukan hal yang serupa (memata-matai pengguna).

- Tool administrasi jarak jauh (Remote Administration Tools/RAT): Jenis Trojan ini mengizinkan para penyerang untuk mengambil alih kontrol secara penuh terhadap sistem dan melakukan apapun yang mereka mau dari jarak jauh, seperti memformat hard disk, mencuri atau menghapus data dan lain-lain. Contoh dari Trojan ini adalah Back Orifice, Back Orifice 2000, dan SubSeven.

- DDoS Trojan atau Zombie Trojan: Jenis Trojan ini digunakan untuk menjadikan sistem yang terinfeksi agar dapat melakukan serangan penolakan layanan secara terdistribusi terhadap host target.

- Ada lagi sebuah jenis Trojan yang mengimbuhkan dirinya sendiri ke sebuah program untuk memodifikasi cara kerja program yang diimbuhinya. Jenis Trojan ini disebut sebagai Trojan virus.

- Cookies Stuffing, ini adalah script yang termasuk dalam metode blackhat, gunanya untuk membajak tracking code penjualan suatu produk, sehingga komisi penjualan diterima oleh pemasang cookies stuffing, bukan oleh orang yang terlebih dahulu mereferensikan penjualan produk tersebut di internet

6. SQL InjectionInjeksi SQL atau SQL Injection memiliki makna dan arti yaitu sebuah teknik yang menyalahgunakan sebuah celah keamanan yang terjadi dalam lapisan basis data sebuah aplikasi. Celah ini terjadi ketika masukan pengguna tidak disaring secara benar dari karakter-karakter pelolos bentukan string yang diimbuhkan dalam pernyataan SQL atau masukan pengguna tidak bertipe kuat dan karenanya dijalankan tidak sesuai harapan. Ini sebenarnya adalah sebuah contoh dari sebuah kategori celah keamanan yang lebih umum yang dapat terjadi setiap kali sebuah bahasa pemrograman atau skrip diimbuhkan di dalam bahasa yang lain. (Wikipedia)SQL injection adalah jenis aksi hacking pada keamanan komputer di mana seorang penyerang bisa mendapatkan akses ke basis data di dalam sistem. SQL injection yaitu serangan yang mirip dengan serangan XSS dalam bahwa penyerang memanfaatkan aplikasi vektor dan juga dengan Common dalam serangan XSS.SQL injection exploits dan sejenisnya adalah hasil interfacing sebuah bahasa lewat informasi melalui bahasa lain . Dalam hal SQL injection, sebuah bahasa pemrograman seperti PHP atau Perl mengakses database melalui SQL query. Jika data yang diterima dari pengguna akhir yang dikirim langsung ke database dan tidak disaring dengan benar, maka yang penyerang dapat menyisipkan perintah SQL nya sebagai bagian dari input. (de-kill.blogspot)Untuk mempermudah dalam praktek SQL Injection ini, maka bisa menggunakan tools berikut:1. BSQL Hacker2. The Mole3. Pangolin4. SQLMap5. Havij6. Enema SQLi7. SQL Ninja8. SQL Sus9. Safe SQL Injector10. SQL Poizon7. PHP InjectionScript php merupakan salah satu script yang sampai saat ini banyak digunakan oleh seorang webmaster, disamping rival nya Java. Scriptphp ini begitu 'Powerfull', mengapa dikatakan demikian karena dalam script php ini kita bisa melakukan banyak hal. Mulai dari membuat file, membuat counter, membuat date, membuat bukutamu, membuat forum (salah satunya PhpBB), mengakses database secara langsung maupun juga membuat gambar dan animasi.Kesemuanya itu sudah terdapat dalam fungsi dari script php ini.Nah karena hal itu lah maka masih banyak orang yang menggunakannya untuk membangun sebuah website, selain karena cukup mudah dipelajari.

Jadi PHP Injection adalah mencari bugs pada script php yang ada yang dilakukan oleh sebagian hacker.8. Script KiddiesScript Kiddie adalah seseorang yang memiliki kemampuan kurang dalam dunia internet yang hanya bisa menggunakan tools orang lain untuk melakukan serangan terhadap jaringan internet, biasanya hanya untuk sensasi. Pada zaman sekarang ini menjadi seorang Script Kiddie tidak lah susah karena hanya dengan bermodal koneksi internet dan mengerti sedikit tentang komputer, Orang awam seperti saya pun bisa menjadi Seorang Script Kiddie karena hanya sedikit mempelajari tool-tools yang di sebar di internet dan mempelajarinya maka kita bisa menjadi Seorang Script Kiddie.

Pada zaman sekarang ini menjadi seorang Script Kiddietidak lah susah karena hanya dengan bermodal koneksi internetdan mengerti sedikit tentang komputer, Orang awam seperti sayapun bisa menjadi Seorang Script Kiddie karena hanya sedikitmempelajari tool-tools yang di sebar di internet danmempelajarinya maka kita bisa menjadi Seorang Script Kiddie.

Definisi Script Kiddie

Di dunia hacker sendiri, Seorang Script Kiddie diartikansebagai seseorang dengan niat buruk yang menggunakan programlain untuk menyerang sistem komputer atau pun melakukan defacepada website.

Senjata Yang Di Gunakan Script Kiddie

Di Zaman ini apa pun sangat mudah di temukan di internet,sama juga dengan senjata andalan Script Kiddie. Banyak sekalitools yang bisa di download di internet dan dapat di gunakandengan mudah walau pun digunakan orang awam sekali pun sepertisaya ini.Satu yang sangat sederhana yaitu dengan cara menscanIP/web untuk mencari kelemahan sistem yang dapat di serangdengan mudah, untuk menjadi Seorang script kiddie. Seseorangtidak usah kerja hingga larut malam karena banyak tools yangbekerja secara otomatis jadi bisa kita tinggal beraktivitas dankita tinggal menunggu hasil scan dari sebuah tool.

Dibawah ini adalah sedikit hal buruk yang dapat terjadijika sebuah sistem telah di serang:

1. Deface WebSetelah penyusup lalu berhasil masuk ke web serve danmempunyai akses penuh di sebuah webs, biasanya yang di lakukanseorang script kiddie adalah mengganti halaman utama sebuah webdengan id nick name beserta pesan yang ditujukan buat admin webtersebut.Tidak hanya itu banyak para penyusup mengobrak-ngabrik isiweb sehingga web tidak lagi bisa di akses oleh pengunjung atautidak berjalan dengan baik lagi. hal tersebut merupakan sebuahprestasi bagi seorang script kiddie.

2. Menginfeksi sistemSalah satu contohnya melalui virus atau pun worm yang disebar melalui internet yang nantinya virus atau worm yangmenginfeksi sebuah komputer akan menggubah sisitem, menggambilfile-file penting yang ada pada komputer atau merusak totalsebuah computer hingga tidak bisa digunakan kembali.

3. Mengambil passwordPassword dengan strong type ( mempunyai password yang sulit ditebak ) kadang tidak berdaya jika script kiddie telahmenjalankan program keylogger atau sebuah program yang dapatmeng-enskrip sebuah passwordJika seorang script kiddie telah mendapatkan akses penuh,maka mereka dapat sesuka hati melakukan hal apa saja, contohnyaseperti menghapus atau mencuri file-file sangat penting.Sumber :https://www.tebar.co.id/komponen-website/

Komentar

Posting Komentar